di Fabio Massa

OSINT, acronimo di Open Source Intelligence, è un processo di analisi di Intelligence delle Fonti Aperte. L’Open Source Intelligence è una disciplina strettamente collegata al mondo della Cyber Intelligence, e rappresenta la raccolta di notizie che devono essere trasformate in “conoscenza”, attraverso fasi di validazione, di conferma e di attribuibilità certa della cosiddetta fonte di diffusione. Vediamo una panoramica dei più diffusi tools gratuiti a disposizione sul web che possono essere utilizzati per l’OSINT.

1. Introduzione

Si parla di OSINT, acronimo di Open Source Intelligence, per i processi di analisi di Intelligence delle Fonti Aperte, da molto tempo, nonostante l’informazione aperta abbia sempre avuto un’ottima valenza contributiva, specialmente nel campo dell’Intelligence e dell’investigazione. L’ascesa vera e propria dell’analisi metodologica dei media si è concretizzata con la diffusione di Internet.

L’Open Source Intelligence, disciplina strettamente collegata al mondo della Cyber Intelligence, è la raccolta di notizie che devono essere trasformate in “conoscenza”, attraverso fasi di validazione, di conferma e di attribuibilità certa della cosiddetta fonte di diffusione. Secondo una definizione ampiamente accettata in dottrina, con il termine OSINT si intende descrivere l’informazione disponibile ed aperta all’accesso pubblico, che ha subito un processo di ricerca, selezione, cernita e reportizzazione verso un preciso destinatario al fine di soddisfare una definita necessità informativa.

Tra le fonti aperte è necessario fare una precisa distinzione tra le tipologie e i processi disponibili:

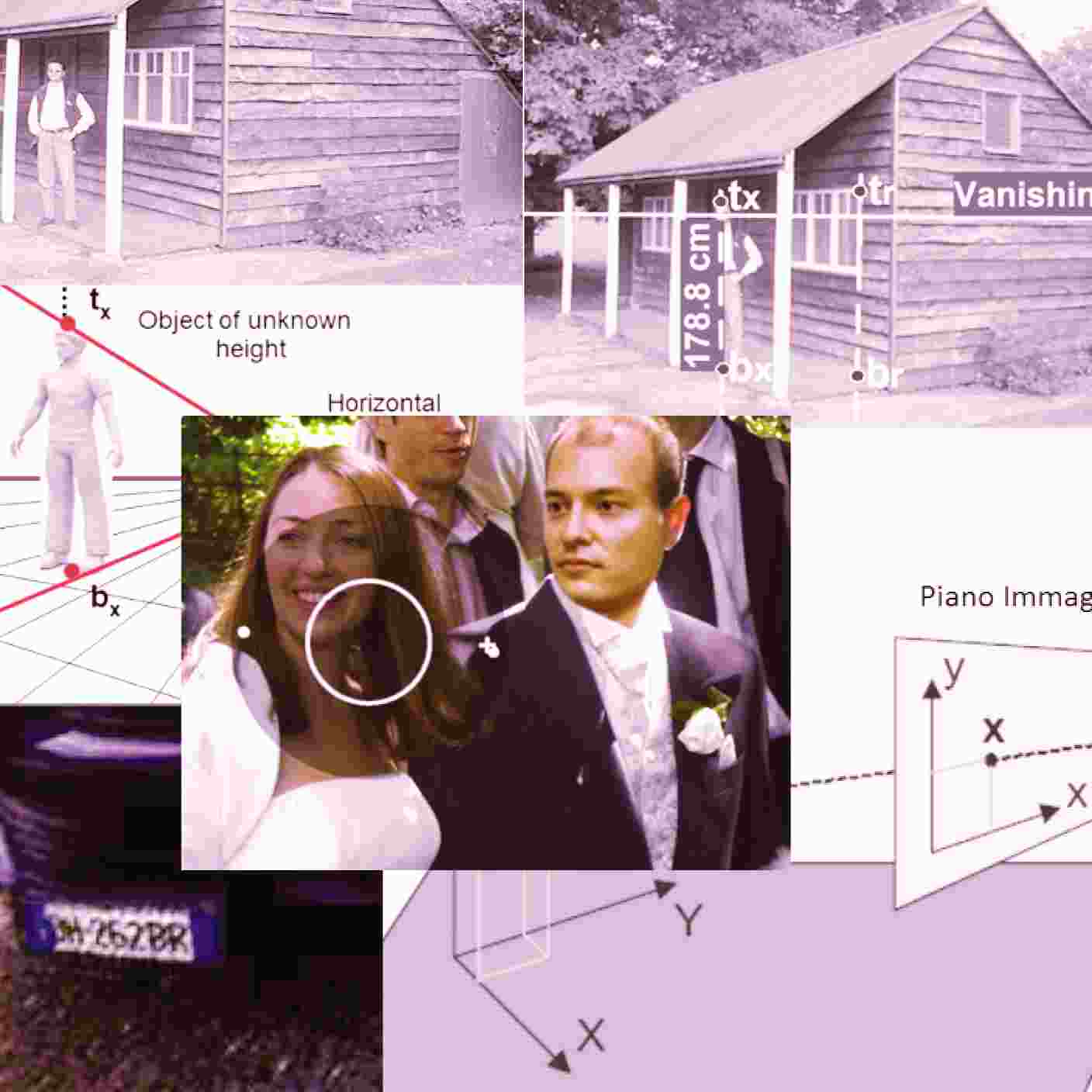

- Open Source Data, complesso ambito di fonti primarie di riferimento, ad esempio fotografie, immagini, documenti, registrazioni audio e video, immagini satellitari, debriefing orale, ecc.

- Open Source Informations, dati grezzi secondari emersi e opportunamente filtrati dall’analisi dei dati OSD. Sono generalmente composti da dati grezzi che possono essere agglomerati, generalmente con un processo di editing.

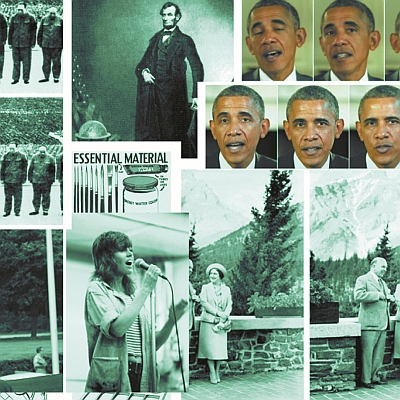

- Open Source Intelligence, informazioni derivate da un volontario processo di analisi, filtraggio, distillazione e diffusione ad una specifica categoria selezionata, atti a soddisfare particolari esigenze informative, utilizzando processi propri di Intelligence. Nel processo dell’OSINT, in altre parole, si applicano le collaudate tecniche di intelligence per l’ampia varietà di fonti aperte di informazione. Ad esempio: un articolo significativo di un quotidiano online (OSI) viene utilizzato per supportare un’operazione militare. Una foto che accompagna l’articolo può risultare utile all’identificazione geografica della posizione degli insorti, e potrebbe essere utilizzata per sostenere un’operazione su misura per attaccare i ribelli.

- Validate Open Source Intelligence (OSINT-V), sono informazioni a cui è stato attribuito un alto grado di certezza. Può essere prodotto solo da un analista per l’Intelligence All Source con accesso a fonti, anche classificate, che lavora per un governo o una coalizione di nazioni. Queste informazioni si ritengono validate quando non esiste una controprova ufficiale di non veridicità che proviene da fonti classificate.

Lungi dall’essere un hobby per dilettanti, l’OSINT è una disciplina adottata anche da agenzie di intelligence militari per importanti valutazioni tattiche militari o semplici considerazioni statistiche di tipo operativo e strategico militare. Tralasciando i cicli di formazione di un report di intelligence classico, di seguito viene descritta quella parte di Cyber Intelligence che partecipa in modo esponenziale, oggi più di prima, al processo di attuazione di investigazioni OSINT.

2. Metodologie di Cyber Investigation

Nel senso più puro, l’intelligence è il prodotto finale di un processo analitico che valuta le informazioni raccolte da fonti diverse; integra le informazioni pertinenti in un pacchetto logico; produce una conclusione, stima o previsione di un fenomeno criminale, utilizzando l’approccio scientifico alla soluzione dei problemi (analisi). Essa, quindi, è un prodotto sinergico destinato a fornire una conoscenza significativa, affidabile ai decision maker per perseguire fatti di criminalità organizzata, estremisti e terroristi.

Articoli pubblicati da Fabio Massa