di Fabio Massa

Il 18 luglio 2012 la Microsoft ha pubblicato un post sul proprio blog nel quale annunciava che Windows 8 sarebbe stato disponibile a partire del 26 ottobre 2012, nella forma di aggiornamento o su un nuovo PC. Windows 8 ha introdotto molte novità che riguardano particolarmente la connessione costante alla rete Internet. Ora che possiamo considerarlo ampiamente diffuso, anche se è già in procinto di essere presentata la nuova versione 9, descriviamo le principali novità introdotte da Windows 8 ai fini delle indagini forensi.

Microsoft Windows 8 è un sistema operativo reinventato e ottimizzato sulla base di Windows 7, specialmente in termini di affidabilità e velocità. Per quanto riguarda le novità introdotte, queste sono in particolar modo orientate all’adattabilità e all’interfacciamento con i dispositivi mobili che, nell’uso quotidiano, stanno sostituendo in gran parte i personal computer.

Per quanto concerne l’analisi forense del sistema operativo Windows 8, non sono cambiati radicalmente molti aspetti rispetto alle versioni precedenti. Infatti, come i suoi predecessori, Windows 8 tiene traccia di qualsiasi attività condotta dagli utenti, le applicazioni dati e le relative cartelle locali e di roaming sono ancora presenti, il registro di sistema ha la stessa struttura che conosciamo da sempre e infine i programmi standard sono rimasti invariati. Ma Windows 8 ha subito anche notevoli cambiamenti che hanno, logicamente, attirato l’attenzione della comunità forense accentrando l’interesse sulla ricerca mirata all’analisi ad uso investigativo. La serie dei sistemi operativi Microsoft Windows rappresenta una delle più comuni tecnologie all’attenzione del settore della digital forensics; è ovvio, quindi, che le decisioni effettuate dalla Microsoft in merito alla progettazione dei nuovi sistemi operativi sono studiate con particolare attenzione, poiché influenzano notevolmente il lavoro dell’analista forense che, in generale, deve essere sempre al passo con le innovazioni introdotte in ambito tecnologico.

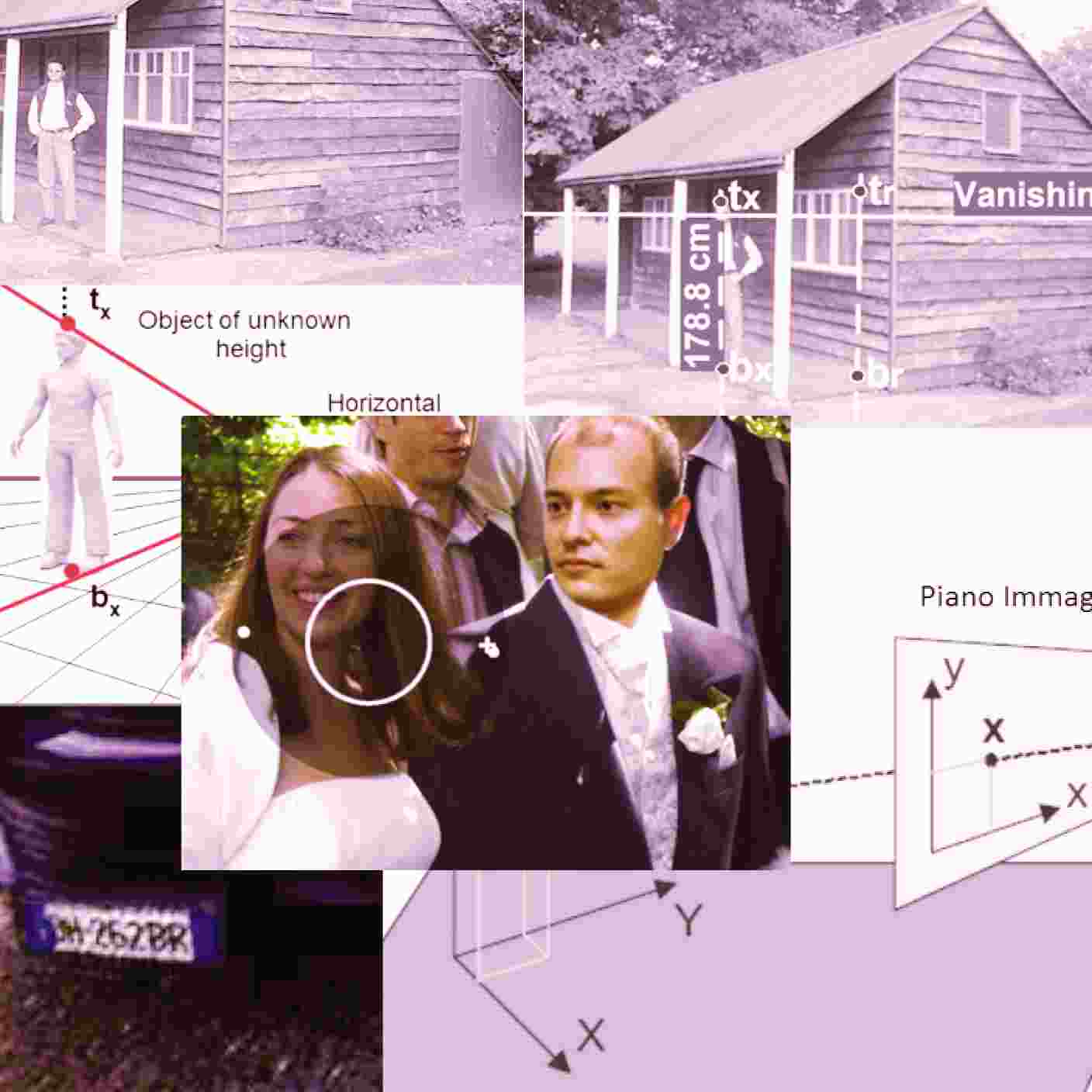

Ogni nuova versione di Windows introdotta nel mercato, infatti, presenta nuove potenziali evidenze digitali da ricavare ed analizzare, che richiedono necessariamente nuove tecniche di analisi. L’acquisizione e l’analisi forense, anche nel caso di sistemi operativi Windows 8, sono comunque basate sulle tecniche tradizionali di ricerca ed estrazione dei dati di interesse probatorio.

Come già anticipato in altri interventi su questa Rivista, anche nel caso in esame è bene ricordare il principio di Locard, scienziato e criminologo francese, padre delle scienze forensi dei primi del ‘900, il quale postulò che nel momento in cui due oggetti entrano in contatto tra loro una prova o un materiale si trasferisce dall’uno all’altro. Questo concetto, discusso in svariate circostanze e occasioni, ribadito inoltre in molti serial televisivi tipo CSI o Criminal Minds, può sicuramente applicarsi anche al settore delle investigazioni digitali in ambito forense. Il principio risulta applicabile anche all’utente che si collega ad una rete, che interagisce con un sistema operativo o con un dispositivo digitale, il che comporta inevitabilmente il trasferimento o la creazione di dati digitali persistenti o non persistenti. Nel caso specifico di Windows 8 nei prossimi paragrafi verranno elencate le novità più importanti introdotte e le relative possibilità di produzione della prova e di analisi.

User Interface

La nuova interfaccia “Metro”(1) di Windows 8 è una delle novità più importanti apportate al nuovo sistema operativo. Il desktop rappresenta l’anello di collegamento mancante nei sistemi operativi precedenti, operabile tramite dispositivi touch screen, inclusi quelli mobili. Originariamente creato per Windows Phone, Modern User Interface (UI) o Metro è infatti il nuovo linguaggio di design di tipo tipografico dalla Microsoft.

Metro è molto diverso dal tradizionale menù di avvio, poiché le applicazioni sono rappresentate a blocchi dalle “Apps”, nuovo termine Microsoft per definire le applicazioni, anche questo in analogia al mondo dei dispositivi mobili. Le applicazioni predefinite includono Windows Store, ove sono reperibili tutte applicazioni come quella per il meteo o le mappe, Internet Explorer 10 ed una varietà di applicazioni per la comunicazione.

Articoli pubblicati da Fabio Massa