di Fabio Massa

In questo numero: 1. Introduzione – 2. Tecniche di acquisizione ed analisi di un computer Macintosh – a) Avvio con CD DVD – b) Avvio Single User – c) Modalità Target Disk

Nel prossimo numero: 3. Machintosh file system – 4. La Radice UNIX – a) System tree – b) Local tree – c) User tree – d) Network tree – 5. Analisi Forense – a) Safari – b) Apple Mail – c) Keychains

1- Introduzione

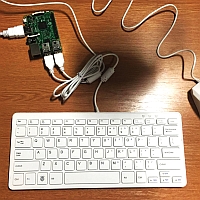

Da un recente sondaggio condotto dalla società di analisi di mercato Asymco (rif. http://www.asymco.com), la Apple inc. ha raggiunto una grossa quota di mercato a livello globale rispetto alla Microsoft in relazione alle vendite combinate di computer, tablet, smartphone, inclusi i sistemi operativi (OSX e IOS). Dal 2012 si assiste ormai ad una diminuzione delle vendite dei computer Windows, a differenza di quanto avviene con i Mac. Il declino dei computer desktop è stato in parte causato dal fenomeno aziendale “Bring Your Own Device”, in sostanza, porta al lavoro il tuo device. Questo ha provocato un cambio radicale nelle abitudini aziendali, e sempre più società si sono dovute adattare ai dispositivi dei dipendenti, soprattutto per contenere i costi: ecco, allora, che anche in ambito IT molte aziende hanno utilizzato sempre più Mac, iPhone e iPad. I dispositivi iOS sono l’altra causa del declino dei computer basati sui sistemi operativi Microsoft. Molti utenti hanno conosciuto per la prima volta i prodotti Apple grazie all’iPhone, poi appurando la bontà dei Mac.

Il continuo espandersi della tecnologia informatica, nella quale è inclusa la sempre più crescente presenza dei computer e dei dispositivi Apple, determina un consequenziale aumento degli episodi di criminalità connessi al mezzo informatico, e di conseguenza una varietà di tipologie di analisi che è costante ritrovare nell’attività di investigazione digitale. Il passaggio di architettura da PPC a Intel ha aumentato esponenzialmente il bacino di utenza della Apple, riconquistando quella fetta di mercato che era di appannaggio delle piattaforme Microsoft a causa della compilazione di software esclusivi per quelle piattaforme.

In relazione a questa esclusività, e della conseguente realtà di nicchia dei sistemi Mac OSX basati su solide fondamenta UNIX, i sistemi Apple non hanno ricevuto la giusta attenzione dal mondo forense, difatti gli studi e le pubblicazioni sull’analisi dei sistemi OSX sono molto limitate e pochissime sono in italiano. Anche per quanto riguarda le investigazioni digitali su Mac OSX i processi di produzione della prova digitale includono le classiche tecniche di acquisizione ed analisi forense idonee a preservare e garantire l’integrità dei dati acquisiti e la ripetibilità dell’accertamento tecnico nelle successive fasi investigative.

Il processo di produzione della prova deve essere chiaro, preciso, accurato e deve rispettare le linee guida internazionali della Digital Forensics. Il processo può essere riassunto in quattro passaggi: il primo è l’identificazione sulla scena del crimine del reperto digitale e la conseguente preservazione adottando tutte le tecniche di messa in sicurezza per evitare inquinamenti di qualsiasi natura, elettromagnetica o fisica. La seconda fase, tra le più importanti, include l’acquisizione dei reperti digitali, particolarmente complessa e delicata per i computer Mac, nei quali il processo di acquisizione deve essere valutato attentamente anche in considerazione del modello, dell’impossibilità di rimozione dell’hard drive interno (es. Solid State Drive) e di altre circostanze caratterizzate dalla singolarità dell’hardware Mac e dei sistemi OSX. Il passo successivo, altrettanto importante, riguarda il processo di validazione delle evidenze digitali acquisite che si basano sull’applicazione di un algoritmo di hash, che garantisce l’integrità e la genuinità dei dati acquisiti, utile per gli accertamenti successivi in ambito processuale, nonché il corretto rispetto della catena di custodia.

Ottenuti i dati si procede alla terza fase ovvero all’accurata analisi dei dati digitali ottenuti dalle copie forensi sulla base delle richieste dettate dall’indagine in corso e delle evidenze digitali utili all’accertamento della verità dei fatti. Infine, l’ultimo passaggio riguarda la compilazione di un report o relazione tecnica che riassume e dettaglia tutte le operazioni eseguite e le risultanze di tale analisi, in modo accurato ed intellegibile. Nel caso specifico, ovvero quando l’oggetto dell’indagine è un computer Mac, è necessario adottare particolari cautele specialmente durante le prime due fasi del processo di produzione della prova, vale a dire la classificazione/raccolta e l’acquisizione, in particolar modo quando si tratta di acquisizione c.d. live, ovvero a macchina in funzione, tecnica alla quale si ricorre, ad esempio, quando a seguito di perquisizione domiciliare il computer del sospettato viene rinvenuto in funzione.

Articoli pubblicati da Fabio Massa