di Fabio Massa

Il recente caso investigativo americano ha suscitato numerose discussioni di carattere tecnico, giuridico etico e sociale in merito alla disputa tra la Apple inc., la Federal Bureau of Investigation e la DOJ (U.S. Department of Justice), generata dalla richiesta di sblocco di un Iphone 5C utilizzato da uno dei killer della strage di San Bernardino in California del dicembre 2015, dove sono rimaste uccise 14 persone e ferite gravemente 22. il telefono dell’attentore è stato recuperato intatto, ma risultava bloccato da un codice di blocco a 4 cifre e impostato per il wiping dei dati dopo 10 tentativi falliti nell’inserimento del codice di blocco, opzione presente nei dispositivi iPhone. La Apple inc. adducendo diverse motivazioni, tecniche e giuridiche, ha rifiutato la disponibilità nella creazione di un software che avrebbe consentito di bypassare i sistemi di sicurezza dei loro dispositivi, nodo cardine delle politiche commerciali dell’azienda.

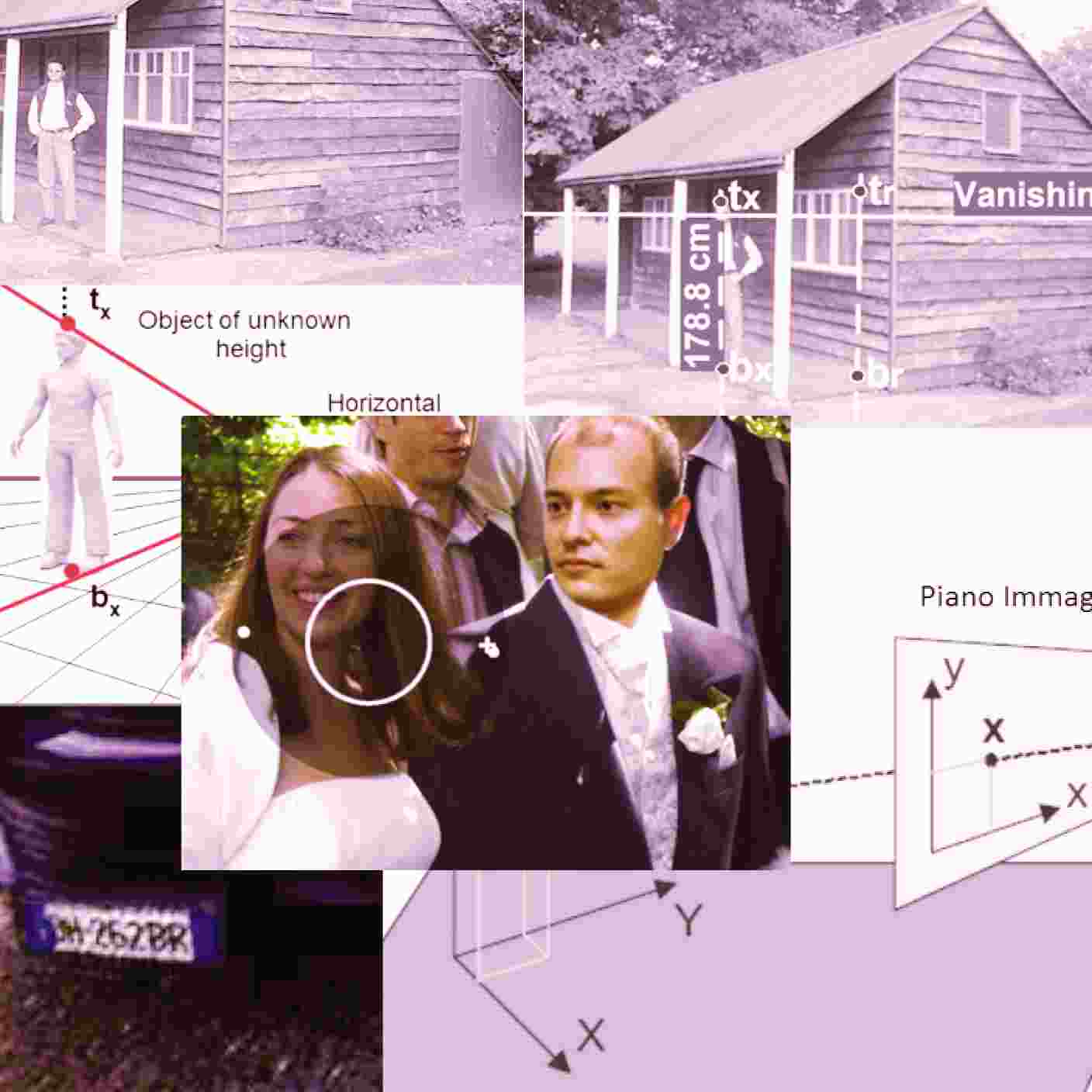

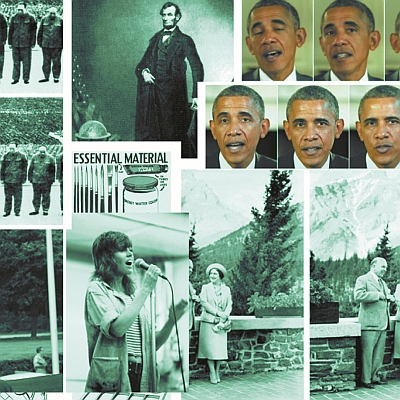

Le evidenze digitali, nello scenario investigativo attuale, rivestono una grande importanza nella risoluzione dei casi giudiziari e investigativi, sia per la consistente quantità reperibile sia per la tipologia di dati che permettono spesso di ricostruire una precisa timeline degli eventi, fondamentale per la ricostruzione degli stessi. Purtroppo, in alcune circostanze, le possibilità di accesso e recupero di questi dati vengono complicate o rallentate da sistemi di protezione crittografica, hardware e software, implementati dai produttori dei dispositivi digitali, in particolar modo negli smartphone ed in generale su dispositivi mobili digitali. A tal proposito, un recente caso investigativo americano, ha suscitato numerose discussioni di carattere tecnico, giuridico etico e sociale in merito alla disputa tra la Apple inc., la Federal Bureau of Investigation e la DOJ (U.S. Department of Justice), generata dalla richiesta di sblocco di un dispositivo mobile utilizzato da uno dei killer della strage di San Bernardino in California. La disputa ha generato molti dibattiti pubblici di grande impatto mediatico sulla debolezza degli algoritmi crittografici, sulla privacy e la sicurezza evidenziando e setacciando al microscopio i ruoli e le responsabilità di imprese, individui e governi, ma si è accentrata, inoltre, sulla possibilità e misura in cui un Tribunale degli Stati Uniti può costringere un produttore ad aiutare a sbloccare i telefoni cellulari i cui dati sono protetti da crittografia o da un codice di blocco.

Precisamente, il citato dibattito è nato in correlazione con il caso giudiziario trattato dalla Corte Distrettuale degli Stati Uniti, Distretto centrale della California, a seguito della richiesta pervenuta alla Apple, da parte dell’FBI, di rilascio di un nuovo software che consentisse di sbloccare un iPhone 5C di proprietà del governo della Contea di San Bernardino (California), che era stato affidato ad un suo dipendente, Syed Rizwan Farook, uno dei tiratori coinvolti nell’attacco di dicembre 2015, dove sono rimaste uccise 14 persone e ferite gravemente 22. I due complici di Farook sono morti quattro ore dopo un conflitto a fuoco con la polizia, ma sono stati in grado di distruggere i loro telefoni cellulari personali vanificando la possibilità di recupero dei dati da parte della polizia. Tuttavia il telefono di Farook è stato recuperato intatto, ma risultava bloccato da un codice di blocco a quattro cifre e impostato per il wiping dei dati dopo dieci tentativi falliti nell’inserimento del codice di blocco, opzione presente nei dispositivi iPhone. La Apple inc., adducendo diverse motivazioni, tecniche e giuridiche, ha rifiutato la disponibilità nella creazione di un software di quel genere che avrebbe consentito di bypassare i sistemi di sicurezza dei loro dispositivi, nodo cardine delle politiche commerciali dell’azienda. L’udienza prevista per il 22 marzo 2016 avrebbe dovuto decidere in merito all’accesa disputa, ma l’FBI un giorno prima dell’inizio dell’udienza chiese una proroga temporale dichiarando di aver trovato una terza parte in grado di sbloccare l’iPhone 5C, oggetto di sequestro. Il 28 marzo 2016, l’FBI, ritirando la richiesta nei confronti della Apple, ha annunciato, nello stupore generale, di aver provveduto allo sblocco del dispositivo e di aver recuperato i dati d’interesse investigativo.

Per fare chiarezza sull’episodio, è necessario premettere alcuni aspetti tecnici generali legati ai sistemi di sicurezza dei dispositivi Apple per rispondere alle molteplici domande generate dal caso mediatico di San Bernardino.

Articoli pubblicati da Fabio Massa