Il 5 aprile 2019 il World Economic Forum (WEF) ha pubblicato un rapporto sulla cybersecurity nel settore blockchain. Il rapporto evidenzia che la maggior parte delle violazioni informatiche non deriva dal livello di competenza degli hacker, ma dalla mancata implementazione di misure di sicurezza adeguate (fonte https://www.weforum.org/agenda/2019/04/what-leaders-need-to-understand-about-securing-a-blockchain/)

Sono noti a a tutti i vantaggi delle tecnologie blockchain e DLT, meno sono noti i rischi (potenziali) relativi alla loro sicurezza. Quest’ultima, per blockchain e dei DLT, rappresenta (forse) la più importante sfida che attendono il relativo ecosistema.

Non basta pensare alle attuali soluzioni e pensare di adattarle alle predette tecnologie, bisogna cambiare approccio, bisogna pensare in modo diverso, solo così sarà possibile arrivare a fornire il più elevato livello di sicurezza nelle soluzioni basate sulle tecnologie blockchain e DLT.

È noto anche che ci sono numerosi vantaggi, in termini di sicurezza, insiti in una blockchain, come la crittografia, l’immutabilità ed il decentramento, ma qual’è l’approccio migliore alla blockchain come problema tecnico?

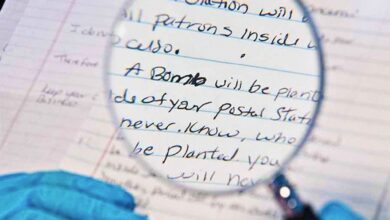

Gli hacker stanno compromettendo le tecnologie blockchain? Ed in che modo?

Le qualità di sicurezza di una blockchain potrebbero essere superate ed essere compromettesse?

L’analisi condotta dal World Economic Forum (WEF) e contenuta nel recente rapporto sulla cybersecurity nel settore blockchain ha cercato di dare queste risposte, evidenziando anche che la maggior parte delle violazioni informatiche non deriva dal livello di competenza degli hacker, ma dalla mancata implementazione di misure di sicurezza adeguate.

E su questo punto entrano pesantemente in campo le competenze di chi progetta, realizza ed amministra le blockchain!

1. La sicurezza non è solo un problema tecnico, è un problema di leadership

Oggi la maggior parte delle organizzazioni non riconosce la sicurezza informatica come la principale disciplina dei vertici aziendali.

Prendiamo, per esempio, l’inchiesta condotta dal giornalista specializzato in sicurezza informatica Brian Krebs si è svolto ricercando le pagine web delle 100 più grandi aziende nel mondo per valore di mercato. Il risultato raggiunto dal suo lavoro è che solo il 5% ha indicato il capo della sicurezza informatica. Ciò dimostra chiaramente che la maggior parte delle aziende non considera la sicurezza informatica come una componente chiave della leadership aziendale globale.

Anche un altro studio, condotto sulla sicurezza sanitaria, ha rilevato che uno dei principali difetti strutturali riscontrato era rappresentato dal fatto che “i responsabili delle decisioni nelle strutture sanitarie hanno scarsa conoscenza o controllo sulle pratiche di sicurezza”.

Questi esempi dimostrano una potenziale grande problema che è noto nel settore della sicurezza, ma non altrove: troppi leader considerano la sicurezza un problema tecnico piuttosto che un problema di leadership.

Ma le cose stanno modificandosi, i mercati e le industrie di tutto il mondo stanno iniziando a considerare la sicurezza come il problema principale della leadership aziendale. Anche perché i Data Breaches sono cresciuti per numero e importanza.

Cosa possono fare i vertici per migliorare la situazione?

Stabilire una posizione di leadership nella sicurezza nella propria organizzazione e assicurarsi che siano autorizzati a intraprendere azioni laddove necessario. Questi responsabili devono essere in grado di gestire, implementare e difendere efficacemente le esigenze di sicurezza dell’organizzazione, in particolare quando le esigenze di sicurezza entrano in conflitto con le esigenze funzionali dell’organizzazione.

Informazione sui principali principi di progettazione sicura per essere più consapevoli quando interagiscono con il responsabile della sicurezza designato. Questo, alla fine, rende più efficace gestire il dominio di riferimento e per il quale si è responsabili.

2. Lo sfruttamento non è solo il risultato delle capacità degli utenti malintenzionati, ma anche degli errori degli sviluppatori

Con l’avvento delle tecnologie blockchain, gli attaccanti hanno dimostrato la capacità di implementare nuove tecniche di attacco che sono rilevanti solo in questo contesto, come un “attacco del 51%”, la tecnica con cui un attaccante ottiene i controlli di oltre la metà della blockchain e quindi può raggiungere vari risultati malevoli e condizionarne il governo.

Le notizie faranno credere che le principali violazioni che leggiamo quasi ogni giorno sono il risultato di aggressori estremamente abili che, sfruttano vulnerabilità nuove e sconosciute fino ad allora, per perseguire i loro fini ambigui. Questo può essere vero fino a un certo punto, ma è solo una piccola parte della sfida complessiva.

Invece, i leader dovrebbero riconoscere che gli exploit più comuni derivano dall’incapacità di comprendere e implementare sufficientemente misure di sicurezza che sono note per essere efficaci.

Ad esempio “OWASP Top 10”, una raccolta di vulnerabilità che “rappresenta un ampio consenso sui rischi per la sicurezza più importanti per le applicazioni web” include problemi ricorrenti come autenticazione interrotta, errata configurazione di sicurezza… e tanto altro. Si tratta di problemi ben compresi, ben documentati, sui quali i difensori hanno lavorato per molti anni. Eppure, continuano ad affliggere organizzazioni in tutto il mondo e costituiscono la maggior parte delle vulnerabilità di sicurezza di cui i responsabili oggi dovrebbero essere consapevoli e preoccupati.

…. continua su EDICOLeA